Nuevos hallazgos de Kaspersky revelan que una nueva campaña de malware QBot aprovecha la correspondencia comercial secuestrada para engañar a las víctimas desprevenidas para que instalen malware.

La actividad más reciente, que comenzó el 4 de abril de 2023, se centró principalmente en usuarios de Alemania, Argentina, Italia, Argelia, España, Estados Unidos, Rusia, Francia, Reino Unido y Marruecos.

QBot (también conocido como Qakbot o Pinkslipbot) es un Troyano bancario Se sabe que está activo desde al menos 2007. Además de robar contraseñas y cookies de los navegadores web, también funciona como puerta trasera para inyectar cargas útiles de próxima etapa como Cobalt Strike o Ransomware.

Distribuido a través de campañas de phishing, el malware ha visto actualizaciones continuas durante su vida que contienen tecnologías anti-VM, anti-depuración y anti-protección para evadir la detección. También ha aparecido como El malware más común Para el mes de marzo de 2023 para cada puesto de control.

“Al principio, se distribuía a través de sitios web infectados y software pirateado”, según los investigadores de Kaspersky. Él dijoExplicación de los métodos de distribución de QBot. “Ahora la banca se entrega a las víctimas potenciales a través de malware que ya está en sus computadoras, ingeniería social y spam”.

Los ataques de secuestro de hilos de correo electrónico no son nada nuevo. El ella sucede cuando Los propios ciberdelincuentes entran en conversaciones comerciales existentes o inician otras nuevas en función de la información obtenida previamente a través de cuentas de correo electrónico comprometidas.

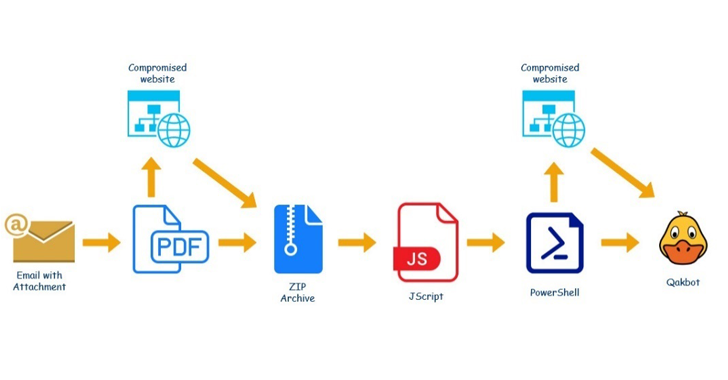

El objetivo es atraer a las víctimas para que abran enlaces maliciosos o archivos adjuntos maliciosos, en este caso, un archivo PDF adjunto disfrazado de alerta de Microsoft Office 365 o Microsoft Azure.

Domina el arte de recopilar inteligencia de la dark web

Aprenda el arte de extraer información sobre amenazas de la dark web: ¡únase a este seminario web dirigido por expertos!

Al abrir el documento, se recupera un archivo comprimido de un sitio web infectado que contiene un archivo Windows Script (.WSF) ofuscado. El script, por su parte, incluye un script de PowerShell que descarga la DLL maliciosa desde un servidor remoto. La DLL descargada es el malware QBot.

Los resultados se manifiestan como laboratorios de seguridad flexibles yo descubrí Una campaña de ingeniería social de varias etapas que utiliza documentos de Microsoft Word armados para distribuir Agent Tesla y XWorm a través de un cargador personalizado basado en .NET.

«Erudito en viajes incurable. Pensador. Nerd zombi certificado. Pionero de la televisión extrema. Explorador general. Webaholic».